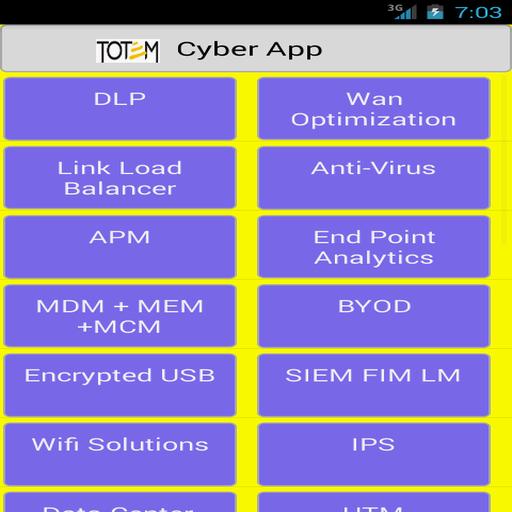

totem cyber security solutions

totem cyber security solutions

Информационная безопасность предприятия растет обеспокоенность для ИТ -менеджеров, владельцев бизнес -процессов и клиентов. С увеличением числа мобильных пользователей для бизнес -и личной деятельности, риск безопасного хранения и управления информацией как для корпоративных, так и для личных данных стал более важным. В рамках организации, установленного в организации, является сервисный актива, и каждый такой сервисный активы так же важна, как и другой для ее оптимизированных операций.

Мы прыгнули впереди, когда функция корпоративной безопасности, используемая для пребывания на физической безопасности. Теперь наш бизнес обусловлен как бизнес -идеями, так и технологическими достижениями. Информационная безопасность в любой корпоративной компании сводится к трем фундаментальным концепциям ИТ -безопасности, они являются конфиденциальностью, целостностью и доступностью. Теперь эти концепции должны применяться при разработке любого процесса/процедуры. Но почему? Это так важно? Да, это. Да, это. Ниже мы представляем несколько новых проблем в ИТ -средах в разных отраслях и географических регионах, чтобы дать читателю взгляды на практику кибербезопасности.

Проблемы с окружающей средой

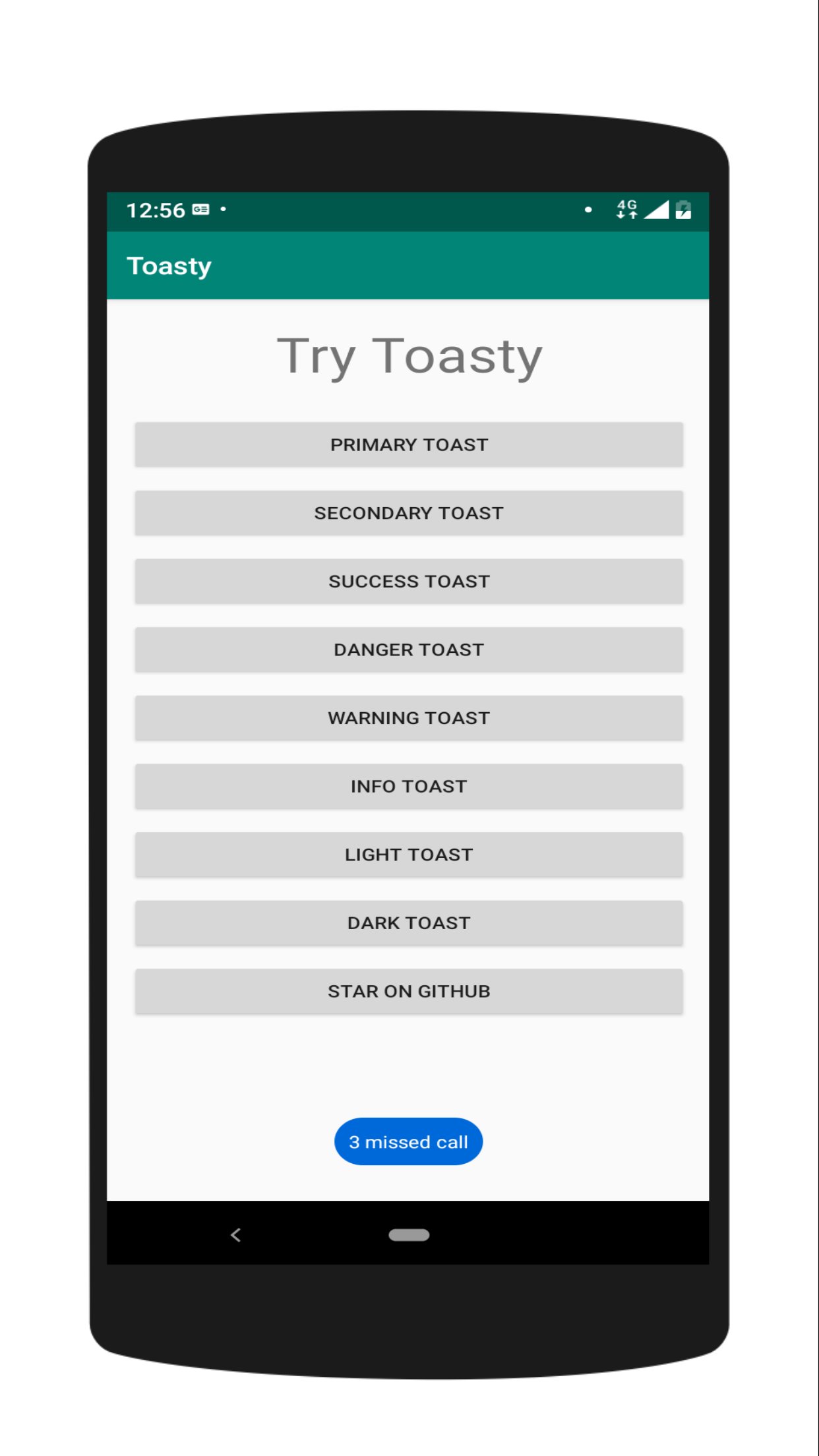

Безопасность приложений и незашифрованный трафик

Безопасность приложений получает аппетит к растущему количеству угроз при взломе приложения, используя инструменты, доступные в Интернете, а также с помощью инсайдерской информации. Согласно исследованию, проведенному компаниями, охраняемыми компаниями, почти 86% всех веб -сайтов имели по крайней мере одну серьезную уязвимость в 2012 году, и ИТ -сайты обладают наибольшим количеством проблем безопасности в среднем в среднем 114 серьезных уязвимостей на сайте. Как появляются такие странные числа? Давайте возьмем приложение HMS HMS (система управления гостиницей) для быстрого анализа.

HMS - это центральное приложение, в которое интегрированы все другие вспомогательные функции и различные приложения единицы. Существует постоянная связь между этими подразделениями и центральным приложением HMS для различных видов деятельности, таких как регистрация, покупка, заказы, бронирование, биллингс и т. Д. Это неизменно делает приложение HMS в качестве основного источника информации для хакеров.

Тем не менее, хакеры выбрали разнообразие средств для использования центрального приложения HMS. В то время как большинство функций безопасности построены на этой центральной части, но поддерживающие функции инструмента HMS не настроены для безопасности во время их разработки. Они становятся местами отдыха для хакеров для данных.

Лучший способ предотвратить любую потерю информации через порталы HMS и ее вспомогательную инфраструктуру - это пересмотреть приложения и инфраструктуру на регулярной частоте для любого присутствия вредоносного ПО или вредоносного кода и различных видов уязвимостей.

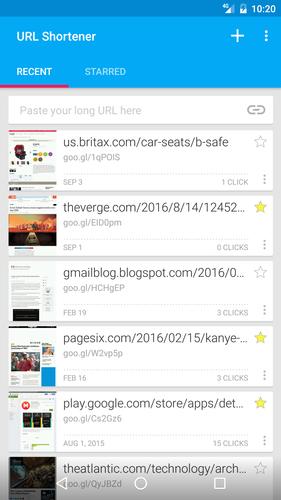

Уязвимый доступ Wi -Fi

В общей зоне доступа к Wi -Fi или госте, компании не оставляют ограничения на безопасность информации, доступной для клиентов, использующих настройку Wi -Fi. Тем не менее, хакеры или клиенты со злыми намерениями или людьми в шпионаже, банк в области доступа Wi -Fi для нарушения корпоративной сети. В Интернете есть понимательное количество инструментов для сканирования следов, разведки, сбора топологии сети и установки вредоносных программ или выполнения любых атак человека в среднем уровне.

Крутое увеличение вредоносного ПО

Антивирусная промышленность непрерывно контролирует новое вредоносное ПО, выпущенное в Интернете, и обновляют их программное обеспечение, чтобы снизить риски, возникающие из этих Malwares. Тем не менее, поддержание того, что информационные системы компании в курсе актуально защищались от нового вредоносного кода, выпущенного в Интернете, имеет решающее значение для более безопасной среды.